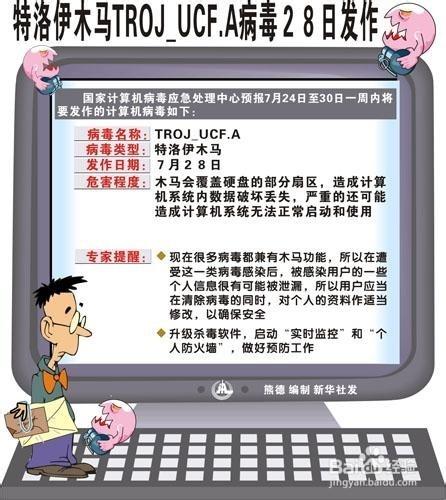

特洛伊木馬隱蔽性強,盜取信息能力強,是危害計算機的一大殺手。在此我介紹一下特洛伊木馬,希望對網友朋友們有所幫助。

工具/原料

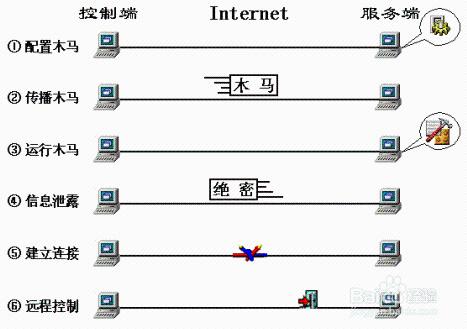

特洛伊木馬具有的特性 1.包含幹正常程序中,當用戶執行正常程序時,啟動自身,在用戶難以察覺的情況下,完成一些危害用戶的操作,具有隱蔽性 由於木馬所從事的是 "地下工作",因此它必須隱藏起來,它會想盡一切辦法不讓你發現它。很多人對木馬和遠程控制軟件有點分不清,還是讓我們舉個例子來說吧。我們進行局域網間通訊的常用軟件PCanywhere大家一定不陌生吧?我們都知道它是一款遠程控制軟件。PCanywhere比在服務器端運行時,客戶端與服務器端連接成功後,客戶端機上會出現很醒目的提示標誌;而木馬類的軟件的服務器端在運行的時候應用各種手段隱藏自己,不可能出現任何明顯的標誌。木馬開發者早就想到了可能暴露木馬蹤跡的問題,把它們隱藏起來了。例如大家所熟悉木馬修改註冊表和而文件以便機器在下一次啟動後仍能載入木馬程式,它不是自己生成一個啟動程序,而是依附在其他程序之中。有些木馬把服務器端和正常程序綁定成一個程序的軟件,叫做exe-binder綁定程序,可以讓人在使用綁定的程序時,木馬也入侵了系統。甚至有個別木馬程序能把它自身的exe文件和服務端的圖片文件綁定,在你看圖片的時候,木馬便侵人了你的系統。

它的隱蔽性主要體現在以下兩個方面: (1)不產生圖標 木馬雖然在你係統啟動時會自動運行,但它不會在 "任務欄"中產生一個圖標,這是容易理解的,不然的話,你看到任務欄中出現一個來歷不明的圖標,你不起疑心才怪呢! (2)木馬程序自動在任務管理器中隱藏,並以"系統服務"的方式欺騙操作系統。 2.具有自動運行性。 木馬為了控制服務端。它必須在系統啟動時即跟隨啟動,所以它必須潛人在你的啟動配置文件中,如win.ini、system.ini、winstart.bat以及啟動組等文件之中。 3.包含具有未公開並且可能產生危險後果的功能的程序。 4.具備自動恢復功能。 現在很多的木馬程序中的功能模塊巴不再由單一的文件組成,而是具有多重備份,可以相互恢復。當你刪除了其中的一個,以為萬事大吉又運行了其他程序的時候,誰知它又悄然出現。像幽靈一樣,防不勝防。 5.能自動打開特別的端口。 木馬程序潛人你的電腦之中的目的主要不是為了破壞你的系統,而是為了獲取你的系統中有用的信息,當你上網時能與遠端客戶進行通訊,這樣木馬程序就會用服務器客戶端的通訊手段把信息告訴黑客們,以便黑客們控制你的機器,或實施進一步的人侵企圖。你知道你的電腦有多少個端口?不知道吧?告訴你別嚇著:根據TCP/IP協議,每臺電腦可以有256乘以256個端口,也即從0到65535號 "門",但我們常用的只有少數幾個,木馬經常利用我們不大用的這些端口進行連接,大開方便之 "門"。

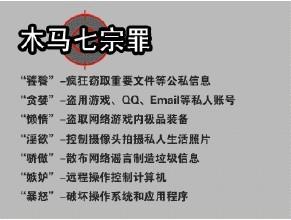

6、功能的特殊性。 通常的木馬功能都是十分特殊的,除了普通的文件操作以外,還有些木馬具有搜索cache中的口令、設置口令、掃描目標機器人的IP地址、進行鍵盤記錄、遠程註冊表的操作以及鎖定鼠標等功能。上面所講的遠程控制軟件當然不會有這些功能,畢竟遠程控制軟件是用來控制遠程機器,方便自己操作而已,而不是用來黑對方的機器的。

中木馬後出現的狀況 對於一些常見的木馬,如SUB7、BO2000、冰河等等,它們都是採用打開TCP端口監聽和寫人註冊表啟動等方式,使用木馬克星之類的軟件可以檢測到這些木馬,這些檢測木馬的軟件大多都是利用檢測TCP連結、註冊表等信息來判斷是否有木馬人侵,因此我們也可以通過手工來偵測木馬。 也許你會對硬盤空間莫名其妙減少500M感到習以為常,這的確算不了什麼,天知道Windows的臨時文件和那些烏七八糟的遊戲吞噬了自己多少硬盤空間。可是,還是有一些現象會讓你感到警覺,一旦你覺得你自己的電腦感染了木馬,你應該馬上用殺毒軟件檢查一下自己的計算機,然後不管結果如何,就算是Norton告訴你,你的機器沒有木馬,你也應該再親自作一次更深人的調查,確保自己機器安全。經常關注新的和出名的木馬的特性報告,這將對你診斷自己的計算機問題很有幫助。

方法/步驟

(1)當你瀏覽一個網站,彈出來一些廣告窗口是很正常的事情,可是如果你根本沒有打開瀏覽器,而覽瀏器突然自己打開,並且進入某個網站,那麼,你要小心。

(2)你正在操作電腦,突然一個警告框或者是詢問框彈出來,問一些你從來沒有在電腦上接觸過的間題。

(3)你的Windows系統配置老是自動莫名其妙地被更改。比如屏保顯示的文字,時間和日期,聲音大小,鼠標靈敏度,還有CD-ROM的自動運行配置。

(4)硬盤老沒緣由地讀盤,軟驅燈經常自己亮起,網絡連接及鼠標屏幕出現異常現象。

這時,最簡單的方法就是使用netstat-a命令查看。你可以通過這個命令發現所有網絡連接,如果這時有攻擊者通過木馬連接,你可以通過這些信息發現異常。通過端口掃描的方法也可以發現一些弱智的木馬,特別是一些早期的木馬,它們捆綁的端口不能更改,通過掃描這些固定的端口也可以發現木馬是否被植入。

當然,沒有上面的種種現象並不代表你就絕對安全。有些人攻擊你的機器不過是想尋找一個跳板。做更重要的事情;可是有些人攻擊你的計算機純粹是為了好玩。對於純粹處於好玩目的的攻擊者,你可以很容易地發現攻擊的痕跡;對於那些隱藏得很深,並且想把你的機器變成一臺他可以長期使用的肉雞的黑客們,你的檢查工作將變得異常艱苦並且需要你對入侵和木馬有超人的敏感度,而這些能力,都是在平常的電腦使用過程日積月累而成的。

我們還可以通過軟件來檢查系統進程來發現木馬。如利用進程管理軟件來查看進程,如果發現可疑進程就殺死它。那麼,如何知道哪個進程是可疑的呢?教你一個笨方法,有以下進程絕對是正常的:EXPLORER.EXE、KERNEL32.DLL、MPREXE.EXE、MSGSRVINTERNAT.EXE、32.EXE、SPOOL32.EXEIEXPLORE.EXE(如果打開了IE),而出現了其他的、你沒有運行的程序的進程就很可疑了。一句話,具體情況具體分析。

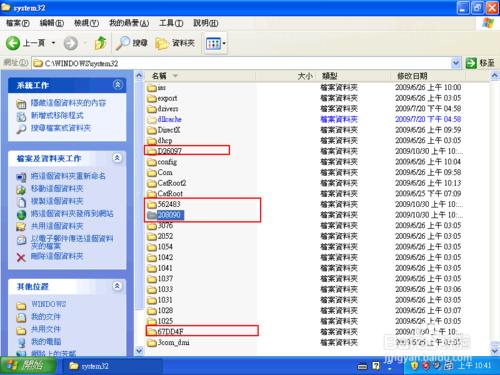

木馬是如何啟動的

作為一個優秀的木馬,自啟動功能是必不可少的,這樣可以保證木馬不會因為你的一次關機操作而徹底失去作用。正因為該項技術如此重要,所以,很多編程人員都在不停地研究和探索新的自啟動技術,並且時常有新的發現。一個典型的例子就是把木馬加入到用戶經常執行的程序 (例如explorer.exe)中,用戶執行該程序時,則木馬自動發生作用。當然,更加普遍的方法是通過修改Windows系統文件和註冊表達到目的,現經常用的方法主要有以下幾種:

1.在Win.ini中啟動

在Win.ini的[windows]字段中有啟動命令"load="和"run=",在一般情況下 "="後面是空白的,如果有後跟程序,比方說是這個樣子:

run=c:\windows\file.exe

load=c:\windows\file.exe

要小心了,這個file.exe很可能是木馬哦。

2.在System.ini中啟動

System.ini位於Windows的安裝目錄下,其[boot]字段的shell=Explorer.exe是木馬喜歡的隱藏加載之所,木馬通常的做法是將該何變為這樣:shell=Explorer.exefile.exe。注意這裡的file.exe就是木馬服務端程序!

另外,在System.中的[386Enh]字段,要注意檢查在此段內的"driver=路徑\程序名"這裡也有可能被木馬所利用。再有,在System.ini中的[mic]、[drivers]、[drivers32]這3個字段,這些段也是起到加載驅動程序的作用,但也是增添木馬程序的好場所,現在你該知道也要注意這裡嘍。

3.利用註冊表加載運行

如下所示註冊表位置都是木馬喜好的藏身加載之所,趕快檢查一下,有什麼程序在其下。

4.在Autoexec.bat和Config.sys中加載運行

請大家注意,在C盤根目錄下的這兩個文件也可以啟動木馬。但這種加載方式一般都需要控制端用戶與服務端建立連接後,將己添加木馬啟動命令的同名文件上傳到服務端覆蓋這兩個文件才行,而且採用這種方式不是很隱蔽。容易被發現,所以在Autoexec.bat和Confings中加載木馬程序的並不多見,但也不能因此而掉以輕心。

5.在Winstart.bat中啟動

Winstart.bat是一個特殊性絲毫不亞於Autoexec.bat的批處理文件,也是一個能自動被Windows加載運行的文件。它多數情況下為應用程序及Windows自動生成,在執行了Windows自動生成,在執行了Win.com並加截了多數驅動程序之後

開始執行 (這一點可通過啟動時按F8鍵再選擇逐步跟蹤啟動過程的啟動方式可得知)。由於Autoexec.bat的功能可以由Witart.bat代替完成,因此木馬完全可以像在Autoexec.bat中那樣被加載運行,危險由此而來。

6.啟動組

木馬們如果隱藏在啟動組雖然不是十分隱蔽,但這裡的確是自動加載運行的好場所,因此還是有木馬喜歡在這裡駐留的。啟動組對應的文件夾為C:\Windows\start menu\programs\startup,在註冊表中的位置:HKEY_CURRENT_USER\Software\Microsoft\windows\CurrentVersion\Explorer\shell

Folders Startup="c:\windows\start menu\programs\startup"。要注意經常檢查啟動組哦!

7.*.INI

即應用程序的啟動配置文件,控制端利用這些文件能啟動程序的特點,將製作好的帶有木馬啟動命令的同名文件上傳到服務端覆蓋這同名文件,這樣就可以達到啟動木馬的目的了。只啟動一次的方式:在winint.ini.中(用於安裝較多)。

8.修改文件關聯

修改文件關聯是木馬們常用手段 (主要是國產木馬,老外的木馬大都沒有這個功能),比方說正常情況下TXT文件的打開方式為Notepad.EXE文件,但一旦中了文件關聯木馬,則txt文件打開方式就會被修改為用木馬程序打開,如著名的國產木馬冰河就是這樣乾的. "冰河"就是通過修改HKEY_CLASSES_ROOT\txtfile\whell\open\command下的鍵值,將“C:\WINDOWS\NOTEPAD.EXE本應用Notepad打開,如著名的國產HKEY一CLASSES一ROOT\txt鬧e\shell\open\commandT的鍵值,將 "C:\WINDOWS\NOTEPAD.EXE%l"改為 "C:\WINDOWS\SYSTEM\SYSEXPLR.EXE%l",這樣,一旦你雙擊一個TXT文件,原本應用Notepad打開該文件,現在卻變成啟動木馬程序了,好狠毒哦!請大家注意,不僅僅是TXT文件,其他諸如HTM、EXE、ZIP.COM等都是木馬的目標,要小心摟。

9.捆綁文件

實現這種觸發條件首先要控制端和服務端已通過木馬建立連接,然後控制端用戶用工具軟件將木馬文件和某一應用程序捆綁在一起,然後上傳到服務端覆蓋源文件,這樣即使木馬被刪除了,只要運行捆綁了木馬的應用程序,木馬義會安裝上去。綁定到某一應用程序中,如綁定到系統文件,那麼每一次Windows啟動均會啟動木馬。

10.反彈端口型木馬的主動連接方式

反彈端口型木馬我們已經在前面說過了,由於它與一般的木馬相反,其服務端 (被控制端)主動與客戶端 (控制端)建立連接,並且監聽端口一般開在80,所以如果沒有合適的工具、豐富的經驗真的很難防範。這類木馬的典型代表就是網絡神偷"。由於這類木馬仍然要在註冊表中建立鍵值註冊表的變化就不難查到它們。

對付這類木馬,只能經常檢查HKEY_C\shell\open\command主鍵,查看其鍵值是否正常。

注意事項

及時升級殺毒軟件,確保殺毒軟件病毒庫的最新

避免訪問色情,外掛網站。

重要信息使用專業加密軟件進行加密處理。